為了提升網頁速度,現在很多網頁的圖片都會使用 WebP 格式,沒辦法直接存成 JPG 或 PNG,對某些人來說會覺得很困擾,這時就可能會安裝「Save Image as Type」這款知名的 Chrome 擴充功能,我們之前也介紹過(我本身過去也是用戶)。不過就在近日,Google 突然對這款擴充功能發出惡意軟體警告並強制停用,如果你有安裝的人但沒有被停用那一定要注意,趕快手動移除。

圖片來源:XDA Developers

超過百萬人安裝的 Chrome 擴充功能「Save Image as Type」被 Google 強制停用,內含惡意程式碼竊取聯盟行銷分潤

「Save Image as Type」是一款免費的 Chrome 瀏覽器擴充功能,功能很簡單,在網頁上對任何圖片按右鍵時,都能直接選擇要存成 PNG、JPG 或 WebP 格式,不用再靠轉檔軟體。這對於經常需要下載圖片的設計師、編輯,或是單純想把喜歡的圖片存成常見格式的一般使用者來說,都非常方便。

在被下架前,根據 archive.today 年初的快照資料,這款擴充功能已經擁有超過 100 萬名使用者、超過 1,700 則評價,平均評分 4.2 顆星(滿分 5 顆星),甚至還被 Google 標上「精選」標籤,可說是同類型工具中最受歡迎的選擇之一:

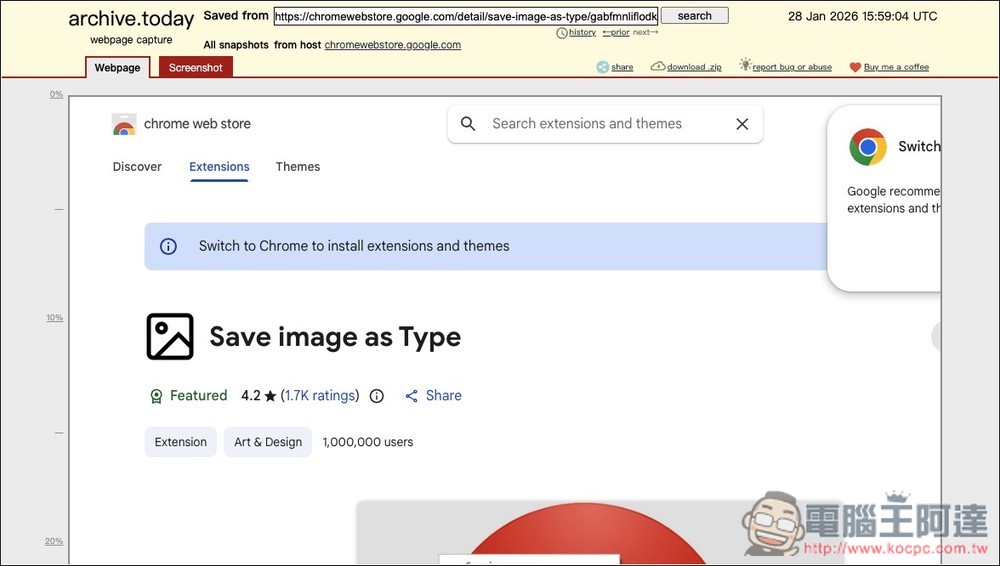

根據外媒 XDA Developers 報導,最近 Chrome 最近將這個擴充功能標記為惡意程式,並強制停用所有使用者的版本。出於好奇,他們將所有版本拆開分析,甚至直接查看 Chrome 本地儲存資料,發現問題出在擴充功能裡一個名為「inject.js」的檔案,大小約 1.09MB,這段惡意程式碼會進行「Cookie Stuffing」(Cookie 填充),這是一種聯盟行銷的詐欺手法:

圖片來源:XDA Developers

聯盟行銷就是當你點了某個部落客或媒體的推薦連結去買東西,對方會獲得分潤佣金,而這款擴充功能則是偷偷在背景,透過隱藏的 iframe 載入聯盟行銷的追蹤連結,把你瀏覽器裡的追蹤 Cookie 換成它自己的。這樣一來,當你之後在這些網站上完成購買時,佣金就會被這款擴充功能的幕後操作者拿走,而不是給原本真正推薦你去買的人。

不僅如此,不知道是不是為了避免容易被發現,這段程式碼還設計多重觸發條件,使用者必須先存過至少 10 張圖片才會啟動,而且只在含有 25 張以上圖片的頁面才會運作。根據 XDA 的分析,受影響的網站多達 578 個以上,包括 Amazon、Reddit、GitHub、YouTube、BBC、Forbes 等知名網站。

早在兩週前,Reddit 就有網友反映,安裝這款擴充功能後,瀏覽 Amazon、Best Buy 等購物網站時會出現異常的轉址行為:

我原本以為是 Best Buy 網站的問題。任何不是主站 .com 的連結,包括從首頁點進去的連結,都會被重新導向回首頁。後來我受不了,因為在無痕模式下完全不會發生。

Potential malicious extension. Unsure how to verify and report.

byu/UtahJarhead inchrome

如果你有安裝「Save Image as Type」,正常來說 Google 應該已經自動停用這款擴充功能,也會在瀏覽器中跳出警告訊息,不確定的人可以檢查一下。雖然已經停用了,但我們還是建議手動從瀏覽器中完全移除,會更加保險。

此外,這款擴充功能主要是進行聯盟行銷詐欺,因此不會竊取帳號密碼或信用卡資訊,這點不用擔心。