網路防毒機構 McAfee 行動安全研究團隊於 2026 年 3 月底正式揭露了一項代碼為「Operation NoVoice」的大型惡意軟體攻擊活動,這場攻擊行動最令人震驚之處在於惡意程式成功滲透進官方 Google Play 商店,潛伏在超過 50 款看似無害的應用程式中,全球累計下載量已驚人地突破 230 萬次。研究人員指出,這並非一般的廣告軟體或釣魚程式,而是一款具備高度持續性的「Rootkit」等級惡意軟體,對於採用舊版 Android 系統的裝置而言,其威脅程度幾乎是毀滅性的。

Android 驚現「NoVoice」大規模 Rootkit 攻擊,舊款裝置恢復原廠設定也刪不掉

偽裝日常工具:滲透 Google Play 的隱形威脅

在資安研究中,「Operation NoVoice」展現了極高的組織性與欺騙性。受感染的 50 多款應用程式主要偽裝成用戶日常生活中最常下載的實用工具,包括系統清理程式、圖片圖庫,美顏相機以及簡單的小遊戲。當用戶從 Google Play 商店安裝並啟動這些 App 時,它們表面上會提供宣稱的功能,讓用戶降低戒心,但實際在系統底層,一場針對裝置控制權的入侵行動早已悄然展開。

根據資安專家的分析,這場被命名為「NoVoice」的攻擊行動,其名稱源自程式碼中一個巧妙的偽裝設計:惡意程式會加載一個名為 R.raw.novioce 的音訊檔案,該檔案內容完全靜音(零音量),其目的是透過播放無聲音訊來維持 Android 的「前景服務」(Foreground Service)運作。這種手法能有效避開系統的省電最佳化限制,確保惡意程式即便在用戶未主動操作手機的情況下,依然能在背景持續執行且不被察覺。

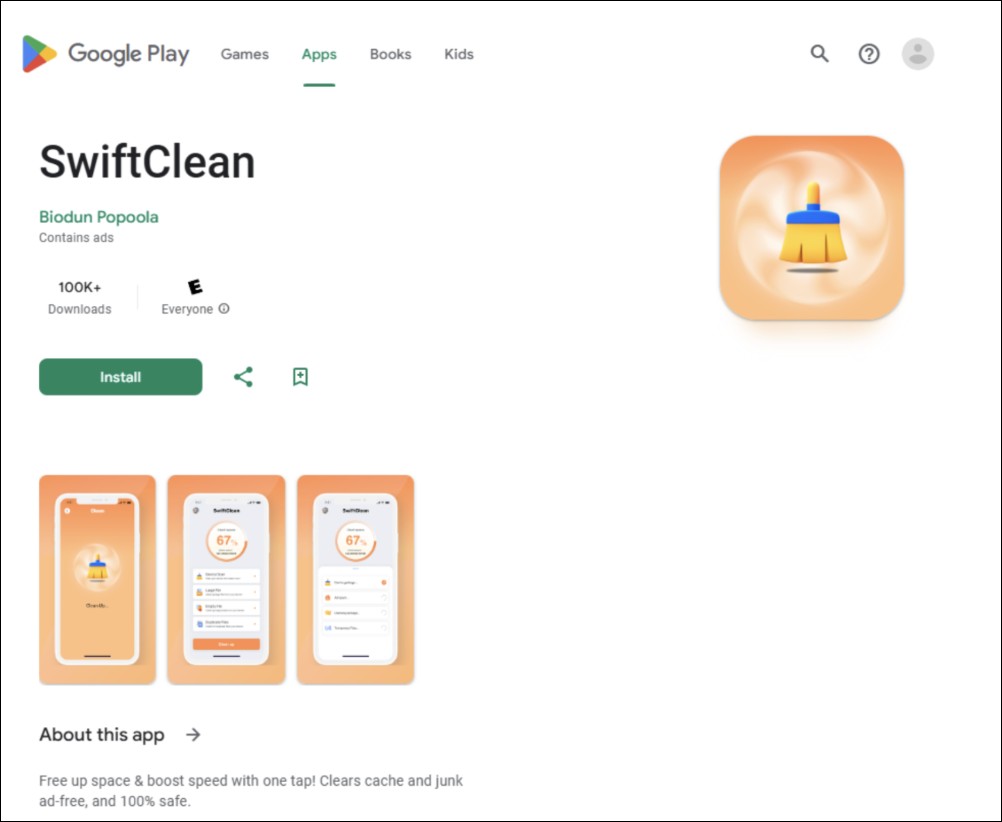

McAfee 團隊發現,一旦受感染應用程式被開啟,它會立即嘗試連接遠端的 C2(Command and Control)伺服器。伺服器會根據受感染裝置的具體硬體配置、核心版本與軟體環境,自動配對並派送量身打造的「Root 漏洞攻擊程式」(Root Exploit Payload)。這種「按需攻擊」的模式,顯示出背後攻擊組織具備深厚的技術儲備與精密的自動化架構。

技術分析:利用 22 個舊漏洞構築的系統級枷鎖

NoVoice 的攻擊核心在於其龐大的「漏洞庫」。研究人員確認該惡意軟體共集成了多達 22 個已知的安全性漏洞,這些漏洞的發布日期橫跨 2016 年至 2021 年。其中最為關鍵的技術亮點,是利用了 IPv6 協定中的「Use-after-free」核心漏洞,以及針對 Mali GPU 驅動程式的特定弱點。透過這些漏洞的連環組合,惡意軟體能成功突破 Android 的沙箱機制(Sandbox),進而獲取最高層級的系統 root 權限。

在獲取 root 權限後,NoVoice 隨即進行了一系列「外科手術式」的系統竄改。它會直接覆寫 Android 系統核心函式庫文件 libandroid_runtime.so。由於該函式庫是 Android Runtime(ART)環境的基礎,惡意程式藉此可以實現在每個應用程式啟動時,自動注入攻擊者預設的程式碼。這種技術讓惡意軟體像寄生蟲一樣植入系統的最深處,不但能監視用戶的一舉一動,更具備了強大的資料竊取能力。

在目前已知的受害案例中,攻擊者的主要目標是竊取用戶的 WhatsApp 資料。透過修改過的系統函式庫,NoVoice 能直接存取 WhatsApp 的私有資料庫,並複製用戶的通訊 Session 憑證。這意味著攻擊者無需獲得用戶的帳號密碼,就能直接在遠端設備上模擬用戶身份,讀取對話記錄甚至發送詐騙訊息,對用戶的隱私與人際關係構成直接威脅。

驚人的持續性:恢復原廠設定也無能為力

對於資安專家來說,「Operation NoVoice」最令人棘手的特性在於其「極致的持續性」(Persistence)。在搭載 Android 7 或更早版本的舊裝置上,由於系統安全機制的限制相對較弱,NoVoice 在取得權限後會將自身代碼寫入「系統分區」(System Partition)。這意味著一般用戶最常用的自救手段:「恢復原廠設定」(Factory Reset)對此惡意程式也沒有效果。

「當惡意程式進入系統分區後,它就變成了系統的一部分。」McAfee 的報告指出,即使清空了所有用戶資料與應用程式,只要裝置重新開機,惡意程式就會隨同系統核心一起載入,重新建立與伺服器的連結並持續運作。對於這些受害者而言,唯一的徹底清除方式,是透過專業的電腦連接,重新「刷入」(Flash)官方的系統韌體映像檔。然而,這對大多數普通用戶來說,技術門檻極高,甚至可能導致裝置變磚。

地理分佈與受害者畫像:鎖定預算型裝置

資安研究數據顯示,NoVoice 的感染案例並非在全球平均分佈,而是展現出明顯的區域集中特性。主要的受災地區包括奈及利亞、衣索比亞,阿爾及利亞、印度與肯亞等開發中國家。這些地區的共同特點是「預算型裝置」(Budget Devices)的市佔率極高,且用戶普遍仍在使用較舊版本的 Android 作業系統。

這些舊型裝置往往已經停止了系統安全性更新(Security Patches),且核心版本較老舊,正好處於 NoVoice 所利用的 22 個漏洞涵蓋範圍內。攻擊者顯然精確計算過目標群體,利用這些裝置的防禦漏洞,將惡意軟體大量散佈。儘管在開發中國家的感染比例最高,但資安專家警告,由於 Google Play 商店的全球性特質,其他地區使用舊款平板電腦或二手手機的用戶同樣面臨風險。

防護現狀:Google 的行動與用戶自保指南

針對這起嚴重的安全事件,Google 官方已在第一時間採取行動。目前,所有被指認包含 NoVoice 惡意代碼的 50 多款應用程式均已從 Google Play 商店下架,相關開發者帳號也已被永久封鎖。此外,Google Play Protect 機制也已更新特徵碼,不僅會攔截任何新安裝的企圖,也會主動提示已安裝用戶將其移除並自動進行封鎖。

然而,對於用戶來說,最有效的防線依然是定期的系統更新。McAfee 的研究報告提供了一個明確的分水嶺:凡是在 2021 年 5 月 1 日之後接收過系統更新(包含安全修補程式)的 Android 裝置,基本上都已經針對 NoVoice 所利用的核心漏洞進行了修復,因此不受此 Rootkit 威脅。這也再次提醒廣大用戶,作業系統的更新不僅是功能升級,更是維持裝置安全的必要屏障。