近日,獨立安全研究員 Chaotic Eclipse 在短短兩週內接連公開披露了兩個 Windows 零日漏洞,理由相當直白:「只有公開披露,微軟才會正視問題。事情要從今年 4 月 7 日說起。Chaotic Eclipse 在 GitHub 公開披露了一個名為 BlueHammer 的 Windows 本地提權零日漏洞,並附上可直接執行的概念驗證(PoC)程式碼。

研究員怒嗆微軟:MSRC 不回應就公開漏洞

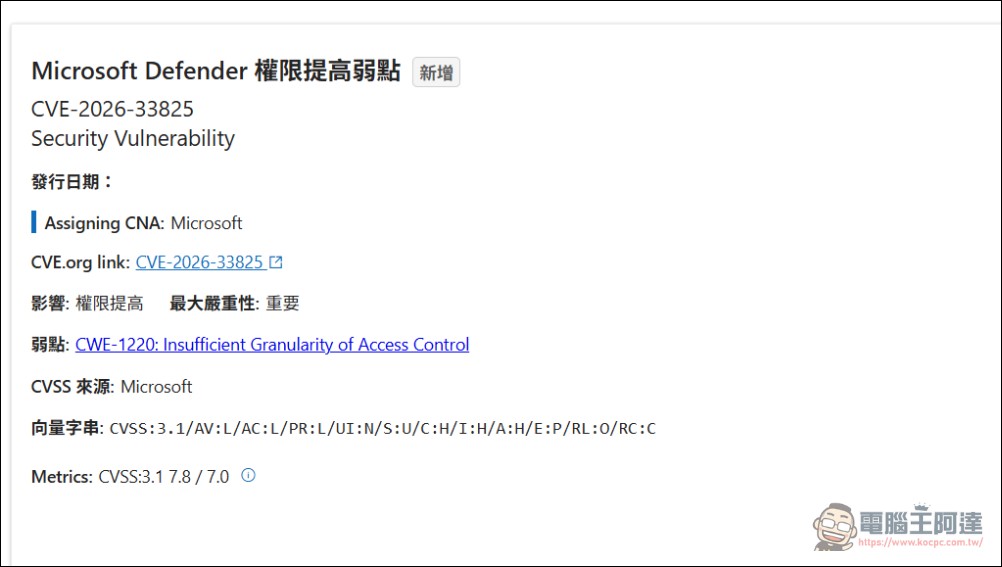

該研究員表示,早在披露前就已私下透過微軟安全響應中心(MSRC)通報此漏洞,但 MSRC 的響應流程讓他「過於反感」,最終決定自行公開。事後,多位獨立安全專家確認漏洞屬實,微軟也在同月例行更新(Patch Tuesday)中緊急修復,並將其登記為 CVE-2026-33825,CVSS 危險評分達 7.8(高危)。

從技術面來看,BlueHammer 鑽的是 Windows Defender 威脅修復引擎中的 TOCTOU(檢查時與使用時不一致)競態條件。攻擊流程如下:

- 攻擊者植入一個能觸發 Defender 偵測的特製檔案

- 當 Defender 啟動修復程序時,攻擊者透過批次機會鎖(Oplock)暫停 Defender 的檔案操作

- 在這個操作空檔,攻擊者建立一個 NTFS 接合點(Junction Point),將 Defender 的目標路徑從攻擊者控制的暫存目錄悄悄重導至

C:\Windows\System32 - 待 Oplock 釋放、Defender 恢復操作後,它以 SYSTEM 最高權限順著被重導的路徑寫入檔案,實際上替攻擊者覆寫了系統執行檔

- 下次系統執行該被覆寫的服務,攻擊者的惡意程式便以 SYSTEM 權限啟動

簡言之:Defender 被自己的修復機制反將一軍,成為提權的工具。

第二回合:RedSun 再度來襲,雲端檔案 API 成破口

微軟以為修了 CVE-2026-33825 就能平息風波,但 Chaotic Eclipse 再度出手。

4 月 17 日,他公開披露了第二個漏洞:RedSun,同樣是本地提權零日,同樣尚無官方修補程式。這次的攻擊向量換成了 Windows Cloud Files API。

RedSun 的攻擊邏輯與 BlueHammer 異曲同工,但切入點不同:

- 攻擊者觸發 Defender 偵測後,將目標檔案替換為一個雲端佔位符(Cloud Placeholder)

- Defender 偵測到雲端標記的檔案後,啟動「回滾」程序,試圖將其還原至原始位置

- 問題在於:Defender 在回滾時未驗證目標路徑的合法性

- 攻擊者同樣利用 Oplock 暫停操作,插入 NTFS 接合點,將目標路徑重導至

C:\Windows\System32 - Defender 恢復後以 SYSTEM 權限寫入,攻擊者完成提權

受影響平台涵蓋:Windows 10(所有支援版本)、Windows 11(所有支援版本)、Windows Server 2016、2019、2022、2025,以及 4 月 Patch Tuesday 更新前的 Microsoft Defender Antivirus。

13 天、三個 Defender 零日漏洞:系統性弱點浮現

資安機構 Picus Security 指出,CVE-2026-33825 並非孤立事件,而是一個更大問題的一部分。在 2026 年 4 月的短短 13 天內,三個針對 Windows Defender 的零日漏洞接連曝光:

- BlueHammer:透過 Defender 修復邏輯實現本地提權(已修復 → CVE-2026-33825)

- UnDefend:破壞 Defender 的更新機制,逐步削弱其防護能力

- RedSun:透過 Cloud Files API 的回滾機制實現本地提權(尚無修補)

三個漏洞的組合可形成鏈式攻擊:先用 BlueHammer 或 RedSun 取得最高權限,再用 UnDefend 讓 Defender 逐漸失能,確保後續行動不被偵測。這暴露的是 Defender 架構層面的系統性問題,而非個別程式錯誤。

微軟 MSRC 的「協調漏洞披露」機制失靈了嗎?

Chaotic Eclipse 的行為,在資安圈引發了關於「負責任披露」原則的討論。

微軟官方立場是遵循「協調漏洞披露」(Coordinated Vulnerability Disclosure,CVD)機制,要求研究員私下通報、等待官方修復後再公開。但 Chaotic Eclipse 顯然對 MSRC 的回應速度和態度極度失望,選擇以公開披露作為施壓手段——而事實證明有效:BlueHammer 在公開後的下一個 Patch Tuesday 即獲修復。

這一事件再度引發爭議:當漏洞在私下通報後遲遲未獲處理,研究員是否有正當性選擇公開披露?微軟的 MSRC 流程究竟設計為保護用戶,還是在延緩必要的修復?

目前緩解建議

目前 RedSun 尚無修補程式,資安專家建議企業組織立即執行以下措施:

- 立即套用 2026 年 4 月 Patch Tuesday 安全更新(可修復 BlueHammer/CVE-2026-33825)

- 持續監控 Windows Defender 的更新狀態,確保 RedSun 修補程式一釋出即套用

- 對本地帳戶實施最小權限原則,降低攻擊者取得初始立足點的可能性

- 密切關注 MSRC 公告,確認 RedSun 修復時程