你的 iPhone 如果被偷,小偷能從你鎖定的手機裡刷走多少錢?答案是:你的銀行帳戶裡有多少,就能刷多少。知名科普頻道 Veritasium(主持人 Henry)與科技 YouTuber MKBHD(Marques Brownlee) 聯手進行了一場震撼的現場測試,在 Marques 的 iPhone 保持鎖定狀態、未輸入任何密碼或 Face ID 的情況下,成功從他的 Apple Pay 中盜刷 10,000 美元(約 NT$325,000)。而最驚人的事實是:這個 Express Transit Mode 漏洞早在 2021 年就已被公開揭露,但時至今日仍然沒有被徹底修補。

Apple Pay 安全神話破滅!鎖定中 iPhone 一樣可被盜刷

什麼是 Express Transit Mode?

Apple 在 2019 年推出了 Express Transit Mode(快速交通模式),讓用戶在搭乘地鐵或公車時,不需要解鎖手機、不需 Face ID,直接靠近閘門感應即可扣款。這個設計是為了讓通勤族在排隊時能快速通過,許多國家都是直接將交通卡小額支付支付直接綁定信用卡上。

背後的運作機制是:交通終端機會廣播一組特殊識別碼,手機收到後就知道「這是交通閘門」,於是自動啟用免解鎖付款。而這個機制正是整起攻擊的切入點。

攻擊原理:三層謊言 + 中間人攻擊

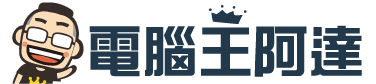

Henry 與薩里大學的兩位網路安全教授,展示的是一套經典的 中間人攻擊(Man-in-the-Middle)。攻擊設備鏈為:

受害者的 iPhone → Proxmark(NFC 攔截器)→ 筆電(Python 腳本修改資料)→ 攻擊者的手機 → 真正的刷卡機

要成功完成攻擊,必須騙過三道防線:

第一道謊言:偽裝成交通終端(繞過鎖定畫面)

攻擊者使用 Proxmark 裝置偽造倫敦地鐵(London Underground)交通閘門的識別碼。受害者的 iPhone 收到訊號後,以為自己在刷地鐵閘門,自動啟用免解鎖付款機制,並等待接收交易資料。

真正的刷卡機送出交易資料時,其中一個位元(bit)標示了「終端是否離線」。交通終端在地下收不到訊號,這個位元應為 1。但零售刷卡機有網路連線,這個位元是 0。攻擊者在筆電上將這個 0 改成 1:手機便以為自己在跟交通終端溝通。

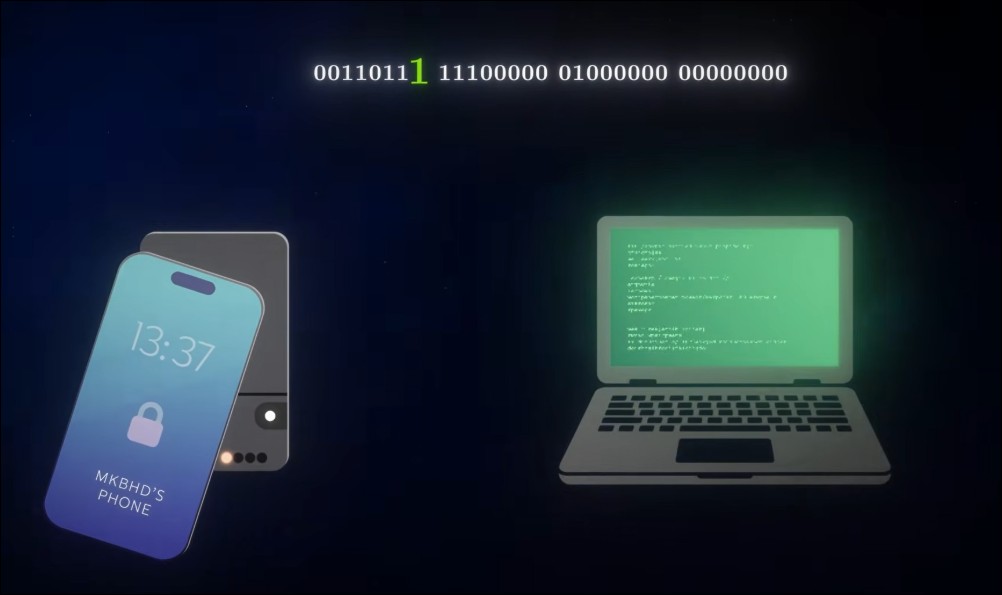

第二道謊言:偽造低金額標籤(繞過大額驗證)

即使繞過了鎖定畫面,信用卡在感應支付中還有第二層防護:「高金額 vs 低金額」分類。在英國,超過 100 英鎊(約 NT$4,200)的交易需要 PIN 碼、指紋或 Face ID 驗證。

但關鍵在於:手機判斷交易是否為「高金額」時,看的不是實際的金額數字,而是一個位元標籤:1 代表高金額、0 代表低金額。這個設計是為了讓各國可以自訂高/低金額門檻,統一用這個標籤溝通。

攻擊者只要在筆電上把這個位元從 1 改成 0,手機就會覺得「這只是 10 美元的小額交通費」,完全不需要用戶額外驗證。

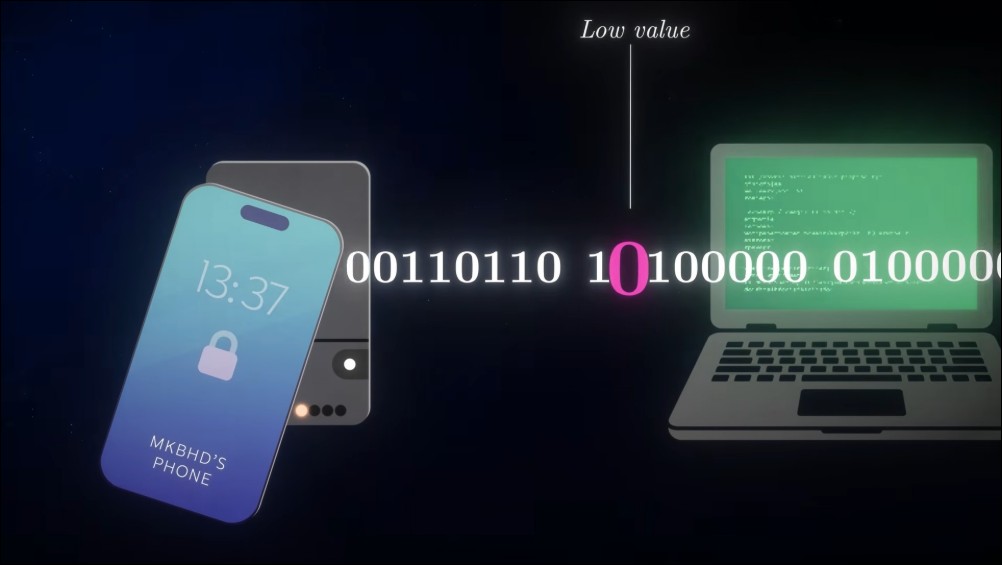

第三道謊言:偽造已驗證標籤(欺騙刷卡機)

手機同意付款後,它會回傳一筆「已授權」訊息給刷卡機。但手機同時也會誠實地標記:「這個交易沒有經過用戶驗證(無密碼、無指紋、無 Face ID)」。刷卡機看到這筆 $10,000 的交易卻沒有驗證,理所當然會拒絕。

所以攻擊者需要在第三個環節再度攔截手機的回覆,把「未驗證」的位元改成「已驗證」。刷卡機收到後就安心了——它認為用戶已經在手機上完成驗證,於是將交易資料送往銀行,銀行核准,$10,000 成功轉出。

為什麼 Visa + iPhone 才有效?

這不是所有 iPhone 或所有信用卡都適用的漏洞。它需要三個條件同時成立:

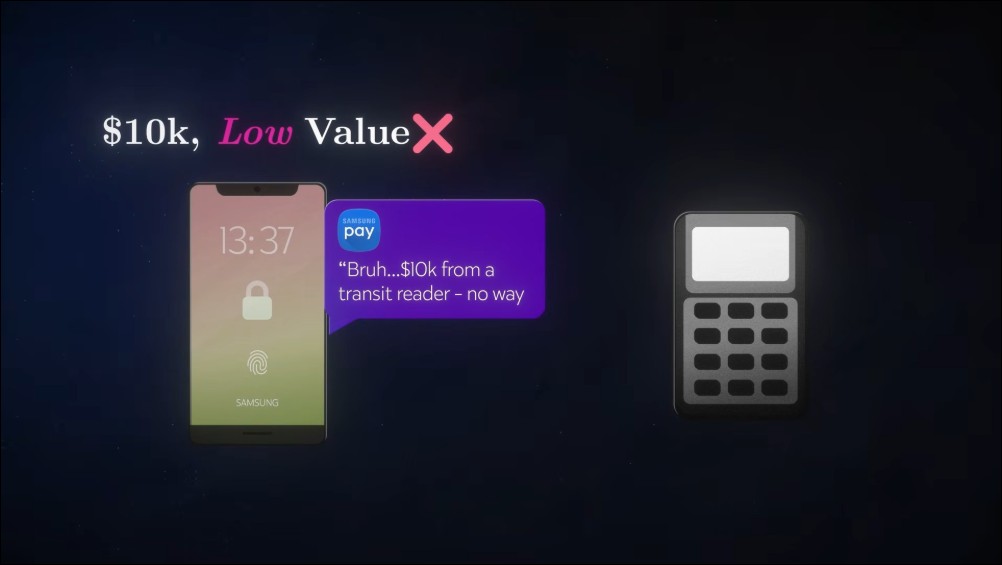

- 必須是 iPhone:Samsung 手機在交通模式下會檢查實際金額,只接受 $0 的交易(後續由交通供應商累計請款),$10,000 的交通費會直接被拒絕。

- 交通卡槽必須放 Visa 卡:MasterCard 的交易流程多了一層非對稱加密(asymmetric cryptography),也就是數位簽章驗證,刷卡機會檢查手機回傳的簽章是否與交易資料一致。

- 刷卡機必須在線:因為 Visa 只有在終端離線時才會要求數位簽章。攻擊者確保刷卡機全程連線,這個簽章檢查就不會觸發。

換句話說,MasterCard 在任何情境下都要求數位簽章驗證,這會直接擋下攻擊,因為簽章是針對「高金額零售交易」產生的,與攻擊者篡改後的「低金額交通交易」不相符。但 Visa 只在這筆交易可能離線時才檢查簽章。諷刺的是,攻擊者騙手機說「這是交通交易,終端可能離線」,所以手機確實送出了簽章;但刷卡機因為實際上在線,選擇不去檢查這個簽章,即使檢查了就會發現問題。

Apple 與 Visa 的回應

當 Veritasium 追問 Apple 和 Visa 為何五年未修補時,雙方的回應堪稱經典的「踢皮球」:

- Apple 表示:「這是 Visa 系統的問題。」並指出 Visa 不認為這類詐騙可能在現實中大規模發生。

- Visa 表示:「這個漏洞比較屬於受控環境中的產物,現實中大規模發生非常不可能。而且如果消費者真的受害,他們有權提出爭議並獲得退款。」

Henry 在影片中精準反擊:「每一百美元的信用卡交易中,只有 10 美分是詐騙損失。如果是實體交易,更低到 2 美分。但這種情況如果發生在航空業,航空公司不會接受『少量空難是必然成本』,只要有空難,他們會徹底調查並全力防止再次發生。」

如何保護自己?

好消息是,防範這類攻擊非常簡單。根據教授們的說法,只要做到以下兩點之一即可:

- 關閉 Express Transit Mode:設定 → 錢包與 Apple Pay → Express Transit 設定 → 選擇關閉

- 不要在 Apple Pay 的交通卡位放 Visa 卡:改用 MasterCard 或其他卡片,或者不放任何卡片在交通槽中

如果你使用的是 Samsung 或其他 Android 手機,則完全不受影響,因為它們的交通模式會檢查實際交易金額。

整部影片看下來,感覺 Apple 與 VISA 公司似乎都沒有積極作為,雖然目前這類被盜刷事件並不多,但消費者如果擔心的話,建議將綁定的交通卡的信用卡改為 MASTER 卡是目前最簡單的方式,想詳細瞭解相關內容的也可以直接看這部影片,非常的精彩與詳細:

結語:便利與安全的永恆拉鋸

這起漏洞的存在,凸顯了支付系統中便利性與安全性之間的深刻矛盾。Express Transit Mode 的設計讓通勤變得更順暢,就像免接觸支付的普及讓結帳更快速,但當這些「便利捷徑」被有心人反向利用時,便成了安全漏洞。

最令人擔憂的是,這個漏洞早在 2021 年就被學者私下通報給 Apple 與 Visa,至今五年過去,技術層面的修補仍然沒有全面落實。雖然雙方都表示消費者「不會因此損失金錢」(因為銀行會退還),但想像一下:某天醒來發現帳戶少了一大筆錢會有多可怕?即使申訴後最後會退回損失,但那種恐慌與壓力對使用者來說是原本不需要承擔的。便利不該以犧牲安全為代價,而這個五年的漏洞,正是最好的提醒。