Windows 內建磁碟加密工具 BitLocker,驚傳存在重大零日漏洞。資安研究人員近日公開名為「YellowKey」的攻擊手法,證明攻擊者只需將特定檔案存入普通 USB 隨身碟,無需任何修復金鑰或密碼,就能完整繞過 BitLocker 加密保護,直接存取硬碟內的資料。消息一出,全球使用 BitLocker 保護機密資料的企業與個人用戶無不高度警戒。

微軟 BitLocker 驚爆嚴重零日漏洞「YellowKey」

攻擊過程極簡單:複製資料夾、按著 Ctrl 開機即可

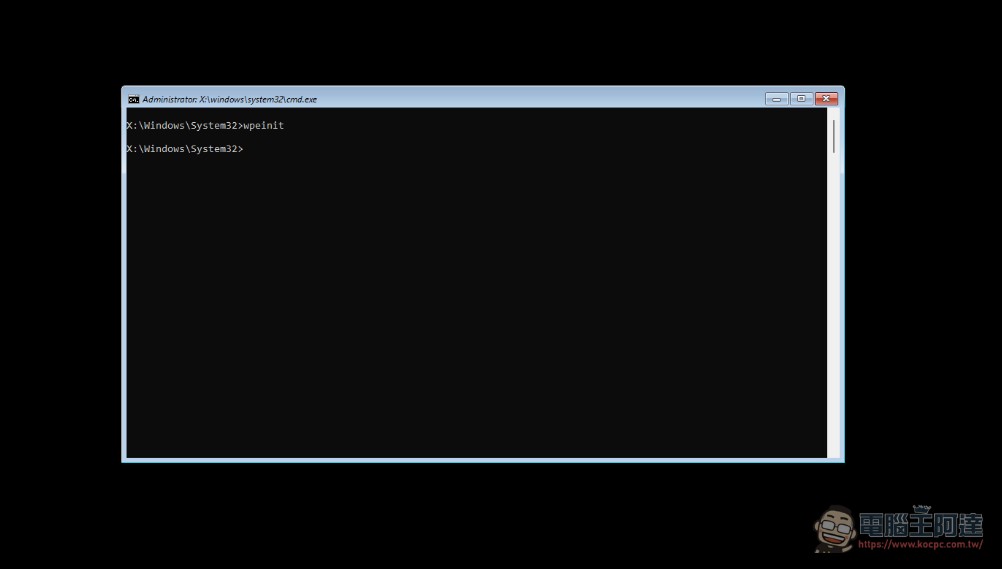

據資安研究人員 Chaotic Eclipse(亦稱 Nightmare Eclipse)指出,YellowKey 的觸發過程相當簡單。攻擊者首先需取得目標系統「System Volume Information」目錄的寫入權限,將特定的「FsTx」資料夾複製至 USB 隨身碟,隨後引導系統進入 Windows 修復環境(Windows Recovery Environment,WinRE),並配合按住 Ctrl 鍵開機,系統便會直接跳轉至具備高權限的命令提示字元介面。

在此介面下,原本受 BitLocker 加密的磁碟機將處於解鎖狀態,攻擊者可自由讀取、修改或竊取內部資料。更值得關注的是,漏洞檔案在執行後會自動從 USB 隨身碟中刪除,呈現極高的隱蔽性,類似政府層級「後門」的運作機制。

受影響系統涵蓋 Windows 11、Server 2022/2025 唯 Windows 10 暫時安全

初步測試證實,YellowKey 漏洞不僅影響一般桌上電腦,在 Windows 11、Windows Server 2022 與 Windows Server 2025 等作業系統上同樣有效,但 Windows 10 目前似乎不受影響。

值得注意的是,該漏洞的惡意元件僅存在於 Windows 修復環境(WinRE)映像檔中,在一般 Windows 安裝中完全找不到相同的功能。這也是研究人員懷疑其為「後門」的原因之一:一個功能完全相同的元件,在 WinRE 中具備繞過 BitLocker 的能力,卻只存在於這個修復環境中,實在難以解釋為「意外」。

憤怒研究人員的漫長維權之路

此次公開 YellowKey 漏洞,起因於研究人員與 Microsoft 資安團隊之間的積怨。Chaotic Eclipse 表示,他先前曾向 Microsoft 提交多項資安報告,包括 BlueHammer 與 RedSun 漏洞,但 Microsoft 不僅未妥善處理,還「在火上澆油」,最終迫使他選擇將漏洞公開。

研究人員公開表示:「我本可以透過出售此漏洞獲得巨額利潤,但沒有任何金錢能阻擋我反對 Microsoft 的決心。」他更預告,下一個 Patch Tuesday 將有「更大的驚喜」。

在此之前,Chaotic Eclipse 已於 2026 年 4 月接連發布過兩項零日漏洞,分別命名為 BlueHammer(將 Microsoft Defender 更新流程變為憑證竊取工具)與 RedSun,顯示這位研究人員已下定決心要與 Microsoft 長期對抗。

漏洞已遭濫用!24 小時內出現實際攻擊活動

最令人擔憂的是,根據 Forbes 報導,YellowKey 與另一項 GreenPlasma 漏洞(透過操縱 CTFMon 程序進行本機權限提升)在公開後 24 小時內,已確認遭到實際攻擊活動利用。這意味著在官方發布修補之前,攻擊者已經在野生環境中使用這些漏洞。

暫無修補程式 專家呼籲加強硬體實體安全

截至發稿前,Microsoft 尚未對 YellowKey 與 GreenPlasma 兩項零日漏洞發表正式官方回應。在官方發布安全性修補程式前,資安專家建議用戶加強對電腦硬體的實體控管,避免未經授權的人員接觸 USB 埠或執行重啟操作,並限制 USB 開機功能,以將風險降至最低。

針對高風險環境(如田野設備、共用工作站),建議企業立即評估暴露程度,並實施「彌補性控制措施」,例如限制 USB 開機存取、啟用安全開機(Secure Boot),以及確保 WinRE 映像檔定期更新。若有條件,可考慮採用全磁碟加密以外的額外防護機制,確保即使 BitLocker 被繞過,仍有其他防線守護資料安全。