許多程式設計師與 vibe coding 玩家愛用的 Claude AI 近日爆出嚴重資安漏洞,近日知名資安研究團隊 Oasis Security 揭露了 Anthropic 旗下 Claude.ai 平台存在一組名為「Claudy Day」的嚴重漏洞攻擊鏈。這個漏洞不僅揭示了主流 AI 平台在身分與存取管理(IAM)上的新型弱點,更顯示出攻擊者如何能在使用者毫無察覺的情況下,暗中竊取對話紀錄中的敏感資訊。

Claude AI 驚爆「Claudy Day」漏洞攻擊鏈

「Claudy Day」並非單一的程式錯誤,而是由三項獨立的弱點串聯而成。這組攻擊鏈最令人擔憂之處在於,它不需要任何外部整合工具或模型上下文協議(MCP)伺服器的輔助,就能在 Claude.ai 的預設對話環境中運作。這意味著,任何使用 Claude 進行日常工作的普通使用者,只要點擊了看似合法的連結,都可能淪為攻擊者的獵物。

三位一體的致命打擊:拆解 Claudy Day 漏洞結構

根據 Oasis Security 的官方報告,「Claudy Day」的核心是由三種不同類型的弱點組合而成,分別是隱形提示注入(Invisible Prompt Injection)、惡意資料外洩(Data Exfiltration)以及開放式重新導向(Open Redirect)。這三者環環相扣,形成了一個完整的攻擊路徑。

首先是「隱形提示注入」。研究人員發現,Claude.ai 提供了一項功能,允許使用者透過特定的 URL 參數(例如 claude.ai/new?q=...)來預填對話提示。攻擊者利用此功能的設計瑕疵,在 URL 中嵌入精心構造的惡意 HTML 標籤。這些標籤被處理後,對使用者來說是隱形的,但對後端的 AI 模型而言,卻是清晰可讀的指令。這使得攻擊者可以在不引起使用者懷疑的情況下,秘密下達指令給 AI。

其次是「資料外洩」技術的應用。一旦隱形指令被觸發,攻擊者會指示 Claude 搜尋使用者的對話歷史紀錄,尋找包含財務計畫、醫療諮詢內容或企業內部機密等敏感字眼。接著,攻擊者會利用一個自己控制的 Anthropic Files API 金鑰,迫使 Claude 將這些搜集到的資料上傳至攻擊者的帳號下。由於這一切發生在後台,使用者在對話介面上完全看不到資料外洩的痕跡。

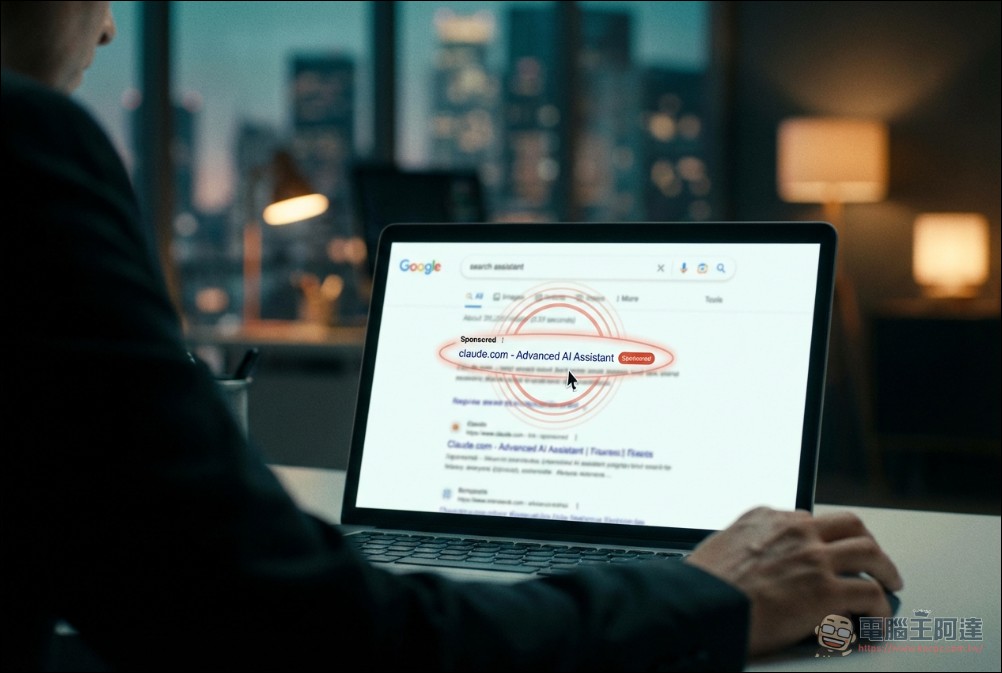

最後一環是「開放式重新導向」漏洞。研究指出,claude.com/redirect/<target> 路徑存在未經驗證的重新導向問題。攻擊者可以將此漏洞與 Google Ads 的投放功能結合,製作出看起來完全來自合法 Claude 網域的惡意連結。當使用者在搜尋引擎上搜尋相關關鍵字時,極容易被這些高可信度的廣告誘騙點擊,進而觸發整個攻擊鏈。

高風險警報:從個人隱私到企業機密的全面威脅

資安專家對「Claudy Day」的風險評等為「高風險」。其危險性在於,攻擊者可以實現極高精度的「定向攻擊」。透過 Google Ads 的精準投放功能,攻擊者可以鎖定特定產業的從業人員,或是正在搜尋特定技術問題的工程師。一旦受害者進入了受污染的對話環境,其過去在該平台上累積的所有知識庫與對話精華,都可能在一瞬間易手。

受影響的範圍不僅限於一般對話。如果使用者為了提升工作效率而連接了 MCP(Model Context Protocol)伺服器、第三方 API 或是上傳了企業內部的敏感檔案,攻擊者能存取的資源範圍將會進一步擴大。這意味著,「Claudy Day」可能成為企業資料外洩的新破口,讓傳統的邊界防護與端點安全軟體失效,因為攻擊是直接發生在受信任的 AI 服務內部。

Anthropic 的回應與後續修補進度

在發現漏洞後,Oasis Security 研究團隊已遵循「負責任的揭露程序」(Responsible Disclosure Program),第一時間向 Anthropic 通報了相關發現。Anthropic 對此高度重視,並迅速採取了應對措施。根據目前掌握的消息,Anthropic 已經修補了其中最關鍵的「提示注入」漏洞,防止惡意指令透過 URL 參數滲透。

關於「開放式重新導向」以及部分 API 濫用的問題,相關修補程式目前仍在製作與測試階段。Anthropic 建議使用者在進行敏感對話時保持警覺,並避免點擊來源不明的對話邀請連結。同時,研究團隊也提醒,此事件凸顯了現有身分與存取管理(IAM)框架在應對 AI 代理人行為時的不足。傳統的 IAM 設計是針對「人類操作者」或「傳統軟體程式」,並未考慮到 AI 代理人可能在接收到惡意提示後,自主執行具備破壞性的操作。

AI 代理人安全的新挑戰:從 OpenClaw 到 Claude

值得注意的是,「Claudy Day」並非孤立事件。Oasis Security 近期也曾揭露過關於 OpenClaw 的相關弱點,這顯示出 AI 代理人遭劫持(Agent Hijacking)的風險正在全球範圍內持續增加。當 AI 代理人具備了「看見」網路、「讀取」檔案與「調用」API 的權限時,它們本身就成為了一個強大的攻擊載體。

這對於企業而言,建立針對 AI 應用的資安治理架構已是刻不容緩。這包括對 AI 對話內容的審計、對 API 調用權限的嚴格限制,以及對員工進行關於 AI 釣魚攻擊的教育訓練。在修補程式完全發布之前,建議 Claude 的使用者應定期清理敏感的對話歷史,並在處理機密資訊時,優先考慮使用具備更高安全層級的企業版服務。