說到目前最強的 AI 程式開發工具,Claude Code 絕對是很多人心目中的第一,它能直接在終端機中理解你的程式碼、幫你寫新功能、修 Bug、甚至處理 Git 工作流程,讓不少開發者用過之後就回不去了。也正因為 Claude Code 這麼強,很多人都對它背後是怎麼運作的非常好奇,而就在昨天,Anthropic 居然不小心把 Claude Code 的完整原始碼給洩漏出來了,而且規模不小,整整約 51 萬行程式碼、將近 1,900 個檔案全部曝光,同時也揭露不少還沒公開的功能。

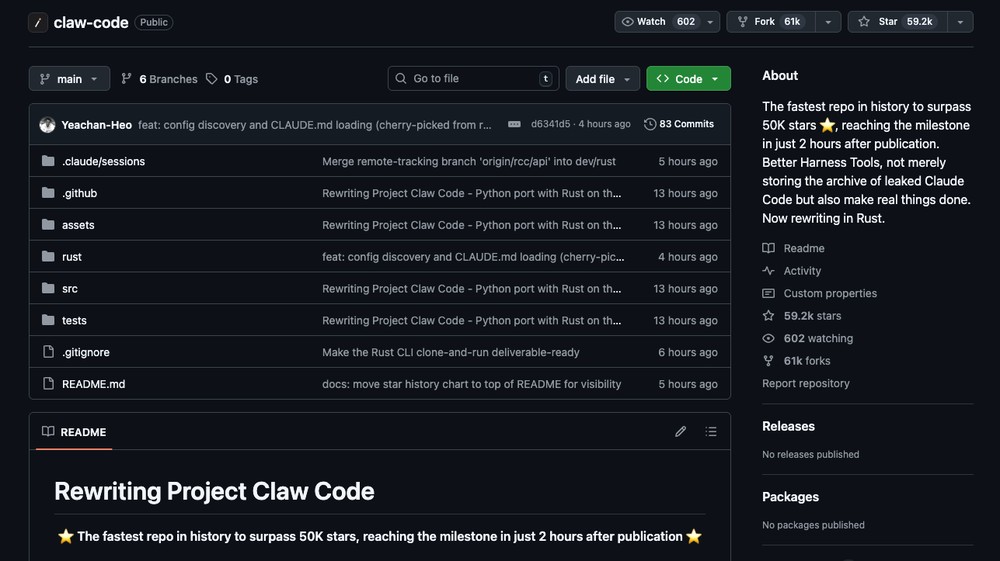

更重要的是,發現這洩漏的開發者,很快就在 GitHub 上發布重寫的 claw-code 專案,上線僅 2 個小時就衝破 5 萬顆星。

Claude Code 原始碼意外洩漏!揭露多項未公開功能,開發者重寫 claw-code 專案造就史上最快破 5 萬星

最早發現這個洩漏的人是 Chaofan Shou,他是 Solayer Labs 的實習生,昨日凌晨在 X 上發文並附上下載連結,在 Anthropic 來得及反應之前,這篇貼文的瀏覽量就已經突破 1,600 萬次,原始碼也迅速被大量開發者下載和分析:

這次洩漏的內容可說相當豐富,不只有還沒正式推出的功能,還透露 Claude Code 的核心運作細節。

根據開發者和資安研究人員的分析,原始碼中藏了 44 個功能開關(Feature Flags),其中幾個比較有趣的包括:

- Kairos:尚未發布的自主代理模式,具備背景常駐功能,會定期寫入記憶日誌,甚至有一個叫做「/dream」的技能,用來進行記憶蒸餾,還能訂閱 GitHub Webhook 事件並每 5 分鐘自動刷新。

- Buddy 夥伴系統:類似電子雞的 AI 寵物功能,共有 18 種物種、不同稀有度和 RPG 屬性,會根據使用者 ID 來決定分配到哪一隻。不過考量到發現時間點接近愚人節,推測可能只是 Anthropic 內部的愚人節彩蛋。

- Undercover Mode(臥底模式):這功能會自動過濾掉 Anthropic 內部的代號和機密資訊,防止工程師在使用 Claude Code 貢獻開源專案時,不小心把內部代號洩漏出去。程式碼中還特別強調沒有強制關閉選項,顯示 Anthropic 對代號外洩相當重視。

此外,原始碼還揭露了反蒸餾機制,毒化那些試圖透過攔截 API 流量,來訓練自家模型的競爭者資料。不過這些保護機制其實不難繞過,有經驗的開發者大概一個小時內就能找到方法。

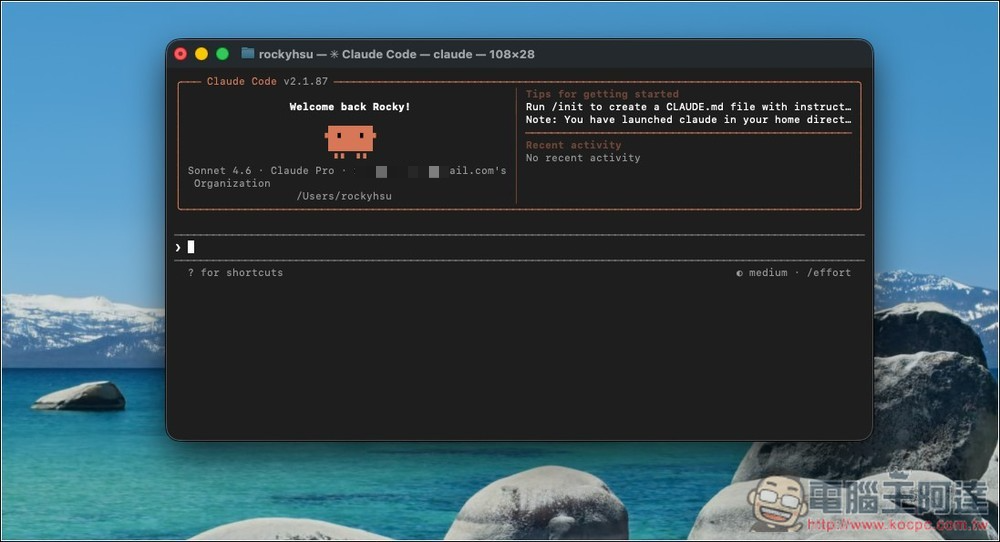

核心運作細節部分,可以參考 Claude Code Harness Engineering,這是基於洩漏的原始碼內容,整理出來的一個技術分析教學網頁:

Anthropic 發現洩漏後,雖然迅速將 npm 上的套件下架,並對 GitHub 上的鏡像倉庫發出 DMCA 侵權通知要求移除,但一位名叫 Sigrid Jin 的開發者,很快以 Python 進行「無塵室重寫(Clean-room Rewrite)」,也就是參考原始碼的架構設計,但完全用自己的程式碼重新撰寫「claw-code」專案。由於這屬於全新的創作而非直接複製,因此在法律上能夠規避 DMCA 版權下架的要求:

上線 2 小時就獲得超過 5 萬顆星,現在更快要 6 萬:

至於這次洩漏的原因,Anthropic 在發布 Claude Code 的 npm 套件(版本 2.1.88)時,不小心把一個 59.8MB 的 JavaScript Source Map 檔案一起打包進去了。

Source Map 是一種「對照表」,它能把壓縮後的程式碼還原回原始的開發版本,通常只會在內部除錯時使用,不應該出現在公開發布的版本中。而這次 Anthropic 使用的打包工具 Bun,在正式發布模式下沒有自動排除 Source Map,才導致這起洩漏事件。據了解,這其實是 Bun 的已知問題,早在 3 月 11 日就有人在 GitHub 上回報過。

根據外媒 Business Insider 報導,Anthropic 官方將這次事件定調為「因人為疏失造成的發布打包問題」,並強調沒有任何客戶資料或帳號憑證遭到外洩。但值得注意的是,這已經是 Anthropic 一週內的第二次資料外洩事件。幾天前,Anthropic 才被人在一個公開的資料快取中發現到,尚未公開的 AI 模型和其他文件。