近期一項安全研究揭露,超過 100 款 Chrome 擴充功能被發現與同一場大規模惡意攻擊活動有關。這些看似普通、功能各異的插件,其實暗中竊取使用者的身分資訊、操控瀏覽器行為,甚至在某些案例中能取得 Telegram 網頁版的即時會話內容。研究團隊共追蹤到 108 款擴充功能皆連向同一個控制網路,而在研究結果公布時,這些插件在 Chrome 線上應用商店的總安裝量約達 2 萬次。

研究人員發現超過100款 Chrome 擴充功能有問題,背後指向同一個控制網路

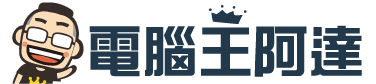

這起事件最令人震驚的並非單一惡意功能,而是它的「偽裝能力」與「滲透範圍」。這些擴充功能包裝成各式各樣的日常工具:Telegram 輔助工具、老虎機與 Keno 等小遊戲、翻譯工具、YouTube 或 TikTok 下載器、甚至是一般的頁面輔助外掛。它們的外觀與描述都相當平凡,很容易讓使用者在毫無戒心的情況下安裝,研究團隊也提供了完整清單,顯示這些擴充的種類之多、偽裝之巧妙,遠超一般惡意軟體的規模。

更令人擔憂的是,研究指出這些擴充功能在報告發布時仍然處於可使用狀態,並未被全面下架。研究人員已向 Google 提交移除請求,但在官方採取行動之前,使用者仍可能暴露在風險之中。對於那些長期未檢查瀏覽器擴充功能的使用者而言,這項警告尤其重要。

研究揭露的惡意行為種類繁多,並非單一攻擊手法。例如,有 54 款擴充功能會在使用者點擊 Google 登入按鈕後,竊取其 Google 帳戶身分資訊;另一款專門針對 Telegram 的插件則每 15 秒竊取一次 Telegram 網頁版的會話資料,等於能持續監控使用者的聊天內容。此外,還有 45 款擴充功能內建例程,會在 Chrome 啟動時自動開啟任意 URL,即使使用者當天根本沒有使用該插件,也可能被強制導向未知網站。

部分插件甚至會移除 Telegram、YouTube、TikTok 等網站的安全限制,並在頁面中插入廣告、覆蓋層或額外腳本,藉此操控使用者的瀏覽體驗。另一款看似無害的翻譯工具則會將使用者輸入的文字轉送至攻擊者的伺服器,使原本單純的翻譯功能變成潛在的監控管道。

這些惡意擴充功能之所以危險,正是因為它們看起來「太正常」。清單中包含遊戲、翻譯工具、側邊欄小工具、瀏覽器輔助插件等,都是一般使用者可能因為介面精美、功能看似實用而安裝的類型。安裝後,它們往往悄悄待在背景中,不會引起使用者注意,卻持續蒐集資料或操控瀏覽器。研究團隊進一步追蹤後端基礎設施,發現這些看似毫無關聯的插件其實都連向同一個控制中心,攻擊者透過這個基礎架構,將不同類型的插件整合成一個龐大的資料蒐集網路,並以多種方式影響使用者的瀏覽行為。

在 Google 完成全面下架之前,最務實的做法是立即檢查自己 Chrome 瀏覽器中已安裝的擴充功能。特別是以下類型的插件,更應提高警覺:

- Telegram 相關工具

- 小型遊戲或娛樂插件

- 翻譯工具

- 側邊欄或頁面輔助工具

- 要求登入卻沒有明確理由的插件

其中風險最高的案例,是會反覆竊取 Telegram Web 會話資料的插件。若使用者曾在安裝該插件的情況下登入 Telegram 網頁版,建議立即在手機版 Telegram 中終止所有其他裝置的登入會話,以確保帳號安全。同樣地,若使用者曾透過可疑插件登入 Google 帳戶,也應前往 Google 帳戶管理頁面檢查第三方存取權限,並撤銷任何不熟悉的授權。

這起事件再次提醒使用者:瀏覽器擴充功能雖然方便,但也可能成為攻擊者的最佳入口。定期檢查、移除不必要的插件,是維護網路安全最簡單卻最常被忽略的一步。